Recientemente escribí sobre «Las deudas TIC que siguen vigentes», específicamente del control y gestión de Identidades planteando una solución mediante la adopción de un controlador de dominio para sistemas operativo Red Hat® Enterprise Linux y otros sistemas operativos GNU/Linux e incluso aplicaciones susceptibles a la tokenización.

Este artículo describe otra de deuda y una solución para cuando tenemos Red Hat® Enterprise Linux, si bien existe en la frases y expresiones anónimas de origen popular que nos invitan muchas veces de manera graciosa y amable a entrar en la cultura de la prevención nos encontramos con tanta información que podría abrumarnos.

Un atacante motivado, con tiempo y los recursos vulnerara cualquier sistema para lograr su objetivo sin importar si es el sistema principal, periférico o el objetivo final; «No existe herramienta, procedimiento, técnica que pueda garantizar la seguridad completamente, el éxito dependerá de la atención de muchos factores»

En general el resultado y valor del Open Source está en las herramientas que son nutridas por la colaboración de comunidades para resolver necesidades en la industria y que absorben de manera importante la complejidad, pero como hemos mencionado el éxito de una estrategia para reducir la brecha de seguridad dependerá de muchos factores, de los más importantes son:

- La capacidad y dominio del equipo técnico para configurar, monitorear y mantener las tecnologías involucradas que debemos proteger y las que deben protegernos.

- La aplicación de parches y actualizaciones, de manera oportuna y eficiente en todo el entorno.

- Evaluaciones constantes de seguridad de nuestro entorno.

El último punto puede ser muy extenso, pero para contribuir nos enfocaremos en el sistema operativo Red Hat® Enterprise Linux utilizando scap-workbench y oscap como herramientas de evaluación de vulnerabilidades que forman parte de la suite de OpenScap, con estas herramientas aplicaremos una auditoría de cumplimiento como parte de un proceso para determinar cuántas de las reglas específicas de una política de seguridad o estándar normalizado se cubren.

Las siguientes instrucciones son para la versión de Red Hat® Enterprise Linux versión 8 (Ootpa) teniendo habilitado el repositorio de AppStream:

Instalar oscap (openscap-scanner), herramienta de línea de comandos

$ sudo yum install openscap-scanner -y

Descargar las últimas definiciones de RHSA OVAL (The Open Vulnerability and Assessment Language) para su sistema

$ sudo wget -O – https://www.redhat.com/security/data/oval/v2/RHEL8/rhel-8.oval.xml.bz2 | bzip2 –decompress > rhel-8.oval.xml

Ejecutando oscap evaluaremos las vulnerabilidades y guardaremos los resultados

$ sudo oscap oval eval –report vulnerabilityeval.html rhel-8.oval.xml

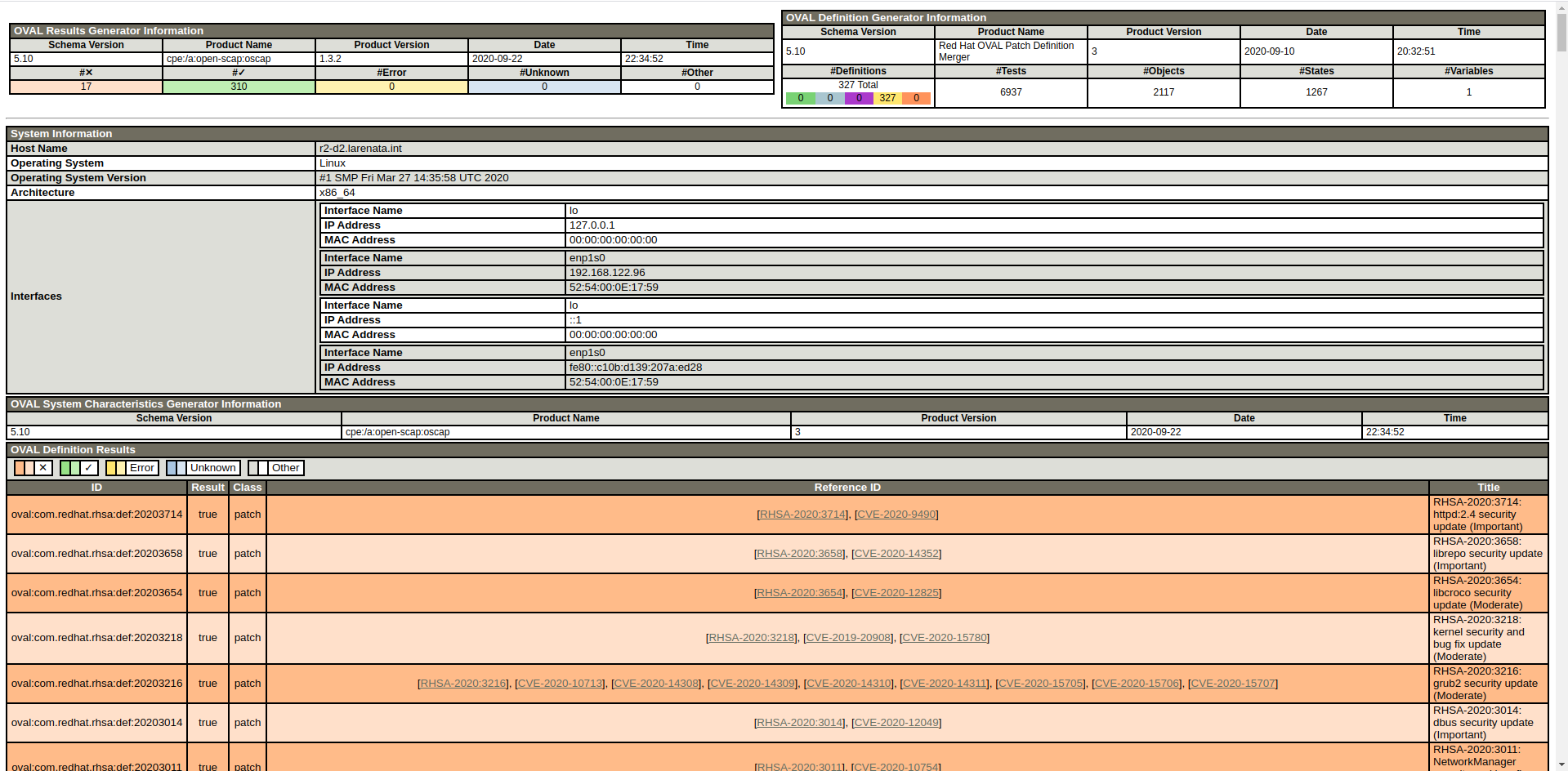

El resultado estará en un formato que puede ser interpretado por su navegador de preferencia y humanamente legible lo cual te hará ganar bastantes puntos a nivel ejecutivo, también puede analizar a otros sistemas de manera remota, a continuación una muestra.

Lista de definiciones OVAL Red Hat® en: https://www.redhat.com/security/data/oval/v2/RHEL8/

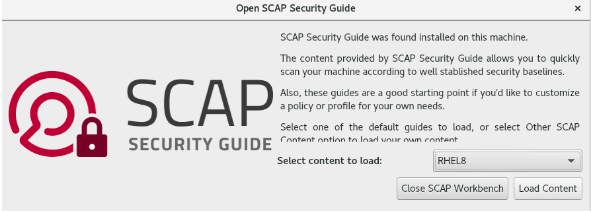

SCAP Workbench es la herramienta gráfica que permite evaluar a un sistema local o remoto.

Instalando scap-workbench en RHEL 8

$ sudo yum install scap-workbench -y

Seguramente tu sistema no tiene interfaz gráfica por lo que deberás cubrir las dependencias según tu instalación.

Ejecutando desde línea de comandos

$ sudo scap-workbench &

Déjate guiar por el asistente gráfico y explora las posibilidades de la herramienta.

Espero resulte de utilidad ambas herramientas (utilerías), como último comentario despierta la curiosidad y explotalas cuanto puedas.